VLAN (Virtual Local Area Network)

LAN virtual para redes VoIP

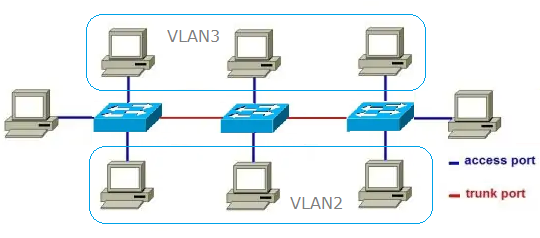

Una VLAN (Virtual Local Area Network) es una red lógica que se crea dentro de una red física existente, permitiendo la segmentación de una red en subredes virtuales. En otras palabras, una VLAN permite dividir una red física en varias redes virtuales, lo que ofrece múltiples beneficios.

El propósito de una VLAN, en plataformas VoIP, es mantener los teléfonos funcionando, aún cuando la red de datos está congestionada, debido a un intenso tráfico. Esto se logra "marcando" los paquetes para poder identificarlos y luego separarlos, otorgándole distintas prioridades, de acuerdo a su contenido.

La VLAN de voz es una función especial del puerto de acceso de los conmutadores Ethernet que permite a los teléfonos IP autoconfigurarse y asociarse fácilmente a una VLAN lógicamente separada. Esta característica proporciona varios beneficios, pero uno en particular es cuando la VLAN de voz está habilitada en un puerto de conmutación que también está habilitado para permitir el acceso simultáneo de un PC normal. Esta función permite conectar en cadena un PC a un teléfono IP y la conexión del PC y el teléfono a través del mismo cable Ethernet físico.

La habilitación de las VLAN de voz aumenta la complejidad para proteger adecuadamente estos puertos Ethernet físicos. Habilitarlos sin los controles de seguridad adecuados puede aumentar el riesgo para una organización. Cuando se implementa una red VoIP, no se debe asumir que la seguridad de los Teléfonos IP y las VLAN de voz está garantizada en una instalación por defecto. Debido a la naturaleza simple de los ataques y las pérdidas críticas potenciales que pueden resultar, los Integradores VoIP deben:

- Implementar rigurosas salvaguardas de protección a estos puertos Ethernet.

- Probar los puertos Ethernet de los teléfonos IP conectados para asegurarse de que cumplen los objetivos de seguridad del entorno.

Consideraciones de seguridad

- Una VLAN como tal no es una medida de seguridad.

- Asegúrese de colocar un cortafuegos entre la VLAN VoIP y la VLAN de datos.

- Los teléfonos IP expuestos públicamente (o remotos) deben tratarse como hosts IP externos (considere una DMZ VoIP)

- El control de acceso a la LAN basado en la dirección MAC y/o 802.1X es un buen primer paso, pero no lo suficientemente seguro.

- Considere si desea que los usuarios de PC puedan acceder a la interfaz web de su teléfono IP.

- Muchos teléfonos IP tienen su dirección MAC impresa en la parte posterior (o la muestran en un menú de configuración en la pantalla LCD), lo que facilita (demasiado) la suplantación de la dirección MAC.

- Los teléfonos IP con switches incorporados no suelen tocar el tráfico del PC que se le ha conectado, es decir, las tramas Ethernet del ordenador llegan inalteradas al conmutador de la oficina central (el teléfono IP no añade una etiqueta VLAN).